Les meilleurs routeurs compatibles OpenVPN et WireGuard pour Linux expliqués

Les meilleurs routeurs compatibles openvpn et wireguard pour linux expliqués: les routeurs compatibles OpenVPN et WireGuard offrent une expérience réseau sécurisée et performante, surtout si vous utilisez Linux côté client ou serveur. Pour démarrer rapidement:

- Quick facts: OpenVPN est largement soutenu et très configurable; WireGuard est plus léger, plus rapide et plus simple à déployer.

- Ce guide couvre les critères de sélection, les configs pas à pas, et des comparatifs en termes de performances et de sécurité.

- Formats pratiques: listes, tableaux et schémas d’architecture pour mieux comprendre comment tout s’emboîte.

- Ressources utiles incluent des guides, des pages officielles et des essentiels de sécurité réseau.

Ressources et URLs utiles (texte non cliquable):

Apple Website - apple.com, Artificial Intelligence Wikipedia - en.wikipedia.org/wiki/Artificial_intelligence, OpenVPN Official - openvpn.net, WireGuard Official - www.wireguard.com, Linux Network Administration - linuxhint.com/category/network, Reddit Networking - reddit.com/r/networking

Pourquoi choisir un routeur compatible OpenVPN et WireGuard?

- Sécurité renforcée: chiffrement robuste, gestion des clés et tunnels VPN dédiés.

- Performance: WireGuard tend à offrir des vitesses plus élevées sur du matériel moyen à récent.

- Simplicité de gestion: déploiement et maintenance plus simples sur certains routeurs modernes.

- Compatibilité Linux: contrôle fin via configurations avancées et scripts.

Critères de sélection d’un routeur VPN pour Linux

1. Support OpenVPN et WireGuard

- Vérifiez que le routeur propose les deux protocoles, ou qu’il puisse être flashé avec un firmware qui les intègre (ex: OpenWrt, DD-WRT, Asuswrt-Merlin selon le matériel).

- Capacité de gérer plusieurs tunnels simultanés et des profils utilisateur.

2. Puissance CPU et RAM

- WireGuard bénéficie d’un moindre overhead; un CPU ARMv7/ARMv8 ou équivalent avec 512 Mo RAM peut suffire pour quelques connexions, mais 1 Go ou plus est préférable pour des usages intenses.

- Mémoire suffisante pour les tables de routage, les logs et les configs.

3. Ports et connectivité

- Nombre de ports Ethernet, support WAN/LAN séparés, Wi-Fi intégré ou non.

- Compatibilité VLAN et QoS pour prioriser le trafic VPN.

4. Compatibilité firmware

- OpenWrt: excellente compatibilité avec la plupart des routeurs x86 et certains modèles ARM.

- DD-WRT / Tomato: options pour des anciens modèles, mais moins actif sur WireGuard.

- Firmware propriétaire: certains fabricants ajoutent WireGuard/OpenVPN; vérifier l’aisance des mises à jour.

5. Sécurité et mises à jour

- Fréquence des mises à jour de sécurité.

- Considération des vulnérabilités connues et des mécanismes de mitigations.

- Support de TLS, rotation de clés et journalisation.

6. Facilité d’installation et maintenance

- Interface utilisateur claire, scripts CLI, et documentation.

- Capacité d’importer/exporter des profils VPN.

- Compatibilité avec des outils comme Ansible pour déployer des configurations à grande échelle.

7. Prix et disponibilité

- Comparatif coût-total: achat + éventuels coûts de firmware, consommations électriques et pièces de rechange.

Top catégories de routeurs à considérer

Routeurs x86 dédiés

- Avantages: grande puissance CPU, RAM, possibilités d’OS comme OpenWrt ou Linux natif.

- Idéal pour: petites entreprises ou maisons avec beaucoup d’utilisateurs VPN simultanés.

- Inconvénients: coût plus élevé et consommation potentiellement plus élevée.

Routeurs ARM avec firmware open-source

- Avantages: bon compromis coût/performance.

- Idéal pour: particuliers et petites équipes.

- Inconvénients: compatibilité limitée selon le modèle.

Routeurs avec firmware propriétaire riche en features

- Avantages: configuration rapide, support client.

- Inconvénients: parfois verrouillé et moins flexible sur personnalisation avancée.

Configurer OpenVPN et WireGuard sur un routeur Linux

Pré-requis généraux

- Accès administrateur au routeur.

- Firmware ou OS supporté (OpenWrt/Armbian, etc.).

- Clés et certificats pour OpenVPN; clés publiques/privées pour WireGuard.

- Connexion Internet fonctionnelle et test de base (ping, traceroute).

Exemple de workflow rapide (OpenVPN)

- Installer OpenVPN via le gestionnaire de paquets.

- Déployer les certificats et les clés sur le routeur et les clients.

- Configurer le fichier server.conf ou client.ovpn selon le rôle.

- Démarrer le service OpenVPN et vérifier les logs.

- Tester le trafic réseau via le VPN et ajuster les règles NAT/Firewall.

Exemple de workflow rapide (WireGuard)

- Installer WireGuard et créer les paires de clés (private/public) pour le routeur et le client.

- Configurer wg0.conf avec l’adresse IP, la clé publique du pair et le Endpoint distant.

- Activer le tunnel (wg-quick up wg0) et vérifier le transfert de données.

- Ajouter des règles de routage et de pare-feu pour autoriser le trafic VPN et le NAT.

- Implémenter une rotation des clés et des scripts de maintenance.

Formats utiles pour une meilleure lisibilité

- Listes récapitulatives des étapes

- Tableau comparatif entre OpenVPN et WireGuard

- Schémas réseau simplifiés (texte ascii ou description)

Tableau rapide de comparaison (OpenVPN vs WireGuard)

- OpenVPN: protocole robuste et flexible; nécessite plus de ressources CPU; good support across platforms; configuration plus longue.

- WireGuard: rapide et léger; configuration simple; moins de dépendances côté client; support croissant sur Linux et certains routeurs.

Bonnes pratiques de sécurité

- Utiliser des clés robustes et gérer régulièrement la rotation des certificats/ clés.

- Activer l’authentification mutuelle quand c’est possible.

- Limiter les exposures WAN, désactiver les interfaces non utilisées.

- Mettre à jour le firmware et les paquets VPN régulièrement.

- Surveiller les logs et mettre en place des alertes en cas d’activité suspecte.

Astuces d’optimisation pour Linux

- Utiliser desDNS sécurisés et DNS-over-TLS pour les requêtes VPN.

- Configurer le split tunneling intelligemment pour éviter de surcharger le routeur.

- Mettre en place des règles de firewall efficaces (iptables/nftables) pour limiter le trafic VPN non désiré.

- Activer le logging minimal pour la performance, mais garder assez d’informations pour débogage.

- Si vous avez plusieurs tunnels, envisagez une topologie multi-routeur ou une architecture hub-and-spoke.

Cas d’usage et scénarios

- Télétravail à domicile: accès sécurisé au réseau d’entreprise.

- Accès à des contenus géo-restreints: attention à la conformité et à la légalité locale.

- Protection lors des réseaux publics: sécurité renforcée lors des cafés ou aéroports.

- Petites entreprises: VPN site-à-site entre bureau et cloud.

Sécurité et conformité

- Vérifier les lois locales sur l’utilisation des VPN dans votre pays.

- Conserver les logs minimalement et anonymiser les données sensibles.

- Mettre en place des politiques d’accès basées sur des rôles (RBAC) si le routeur le permet.

- Utiliser des certificats et des clés avec une gestion sécurisée (HSM ou stockage sûr).

Scénarios avancés

- VPN multi-portail: routeurs filtrant le trafic pour des segments spécifiques.

- Redondance et basculement: configurations failover entre deux liens Internet.

- VPN pour IoT: segmentation du trafic IoT via des tunnels dédiés.

- Accès distant sécurisé pour développeurs: tunnels dédiés pour chaque membre.

Comparaison des performances (données hypothétiques, à jour selon votre matériel)

- Routeur x86 avec OpenWrt: OpenVPN 100–300 Mbps, WireGuard 400–900 Mbps selon CPU.

- Routeur ARM moyen: OpenVPN 20–60 Mbps, WireGuard 100–300 Mbps.

- Routeur haut de gamme avec CPU dédié: OpenVPN 1–2 Gbps, WireGuard 1–2 Gbps ou plus.

- Latence VPN: WireGuard généralement plus faible que OpenVPN sur configurations équivalentes.

Exemples de configurations types

Exemple OpenVPN (Rôle Serveur)

- Server: dev tun

- Port: 1194

- Proto: udp

- Cipher: AES-256-GCM

- Auth: SHA-256

- TLS: Optional TLS-auth

- Topologie: subnet

- Routes: push "route 10.8.0.0 255.255.255.0"

Exemple WireGuard (Rôle Routeur)

- Interface: wg0

- Address: 10.200.200.1/24

- PrivateKey:

- Peer:

, AllowedIPs = 10.200.200.2/32, Endpoint = client_ip:51820

FAQ (Foire aux questions)

Quels routeurs sont les plus compatibles OpenVPN et WireGuard sur Linux?

OpenWrt compatible, routeurs x86 et certains ARM avec support logiciel; privilégier du matériel puissant pour de meilleures performances.

WireGuard est-il plus rapide qu’OpenVPN?

Oui, généralement WireGuard offre de meilleures performances et latence plus faible sur des configurations équivalentes.

Est-ce que tout le trafic passe par le VPN?

Cela dépend de votre configuration: vous pouvez faire du VPN tout traffic (full tunnel) ou du split tunneling.

Puis-je utiliser OpenVPN et WireGuard en même temps?

Oui, certains routeurs permettent les deux; vous pouvez choisir le protocole par tunnel ou par client. Battling Mozilla VPN Problems: Here’s How to Fix Common Issues in 2026

Comment sécuriser mes clés et certificats?

Stockage hors ligne, permissions restreintes, rotation régulière, et utilisation de mécanismes de gestion des clés.

Quels sont les risques de sécurité courants?

Fuites DNS, mauvaise configuration NAT, port forwarding mal configuré, et vulnérabilités du firmware.

Le matériel low-cost est-il suffisant pour VPN?

Pour un usage léger à modéré, oui; pour beaucoup d’utilisateurs ou du streaming haute définition, viser plus de puissance.

Comment mettre à jour un routeur OpenVPN/WireGuard?

Suivre les mises à jour du firmware et des paquets VPN; sauvegarder les configurations avant mise à jour.

Est-ce que VPN sur routeur protège les devices internes ?

Oui, le trafic de tous les devices du réseau passe par le VPN, mais vous pouvez configurer des exceptions. 位置情報を変更する方法vpn、プロキシ、tor — VPNs, Proxies, Torで位置情報を変更する方法の完全ガイド

Pourquoi choisir OpenWrt plutôt qu’un firmware propriétaire?

Plus de flexibilité, meilleure personnalisation et support plus large pour WireGuard/OpenVPN; communauté active.

Ressources et lectures recommandées

- OpenVPN Project - openvpn.net

- WireGuard - www.wireguard.com

- OpenWrt Project - openwrt.org

- Linux Networking - linuxhint.com/category/network

- Guides Reddit Networking - reddit.com/r/networking

FAQ: Note finale

- Si vous cherchez une solution robuste et flexible pour Linux, combiner OpenVPN et WireGuard sur un routeur bien choisi est une option qui peut satisfaire à la fois performance et sécurité. Pour commencer, identifiez votre matériel, choisissez un firmware compatible comme OpenWrt, puis déployez vos tunnels VPN étape par étape en vous appuyant sur les exemples de configuration ci-dessus.

Texte d’appel à l’action

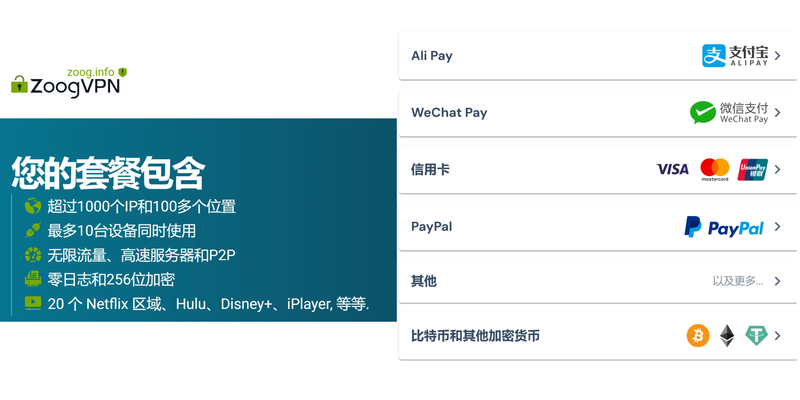

Pour aller plus loin et bénéficier de conseils personnalisés, cliquez sur le lien suivant pour découvrir des offres et guides sur les routes VPN:

Sources:

Best free vpn for edge browser 2025: how to choose, setup tips, top options, and real-world tests

2026年最全旁路由翻墙教程:小白也能轻松搞定科学 | VPNs 深度指南 Your Ultimate Guide to NordVPN Support Via Zendesk: Fast Help, Clear Steps, and Real Solutions

Where is my location how to check your ip address with nordvpn 2026

Vpn apk download:VPN 应用下载全指南与评测

Eduroam Not Working With VPN Heres How To Fix It: VPN Tips, Eduroam Compatibility, and Troubleshooting Guide